Hacker manipulieren den Algorithmus von Smart Metern in Schweden und Italien. Innerhalb einer Dreiviertelstunde bricht das gesamte europäische Stromnetz zusammen. Schon nach wenigen Tagen befinden sich die europäischen Industrieländer in einem bürgerkriegsähnlichen Zustand. Atomkraftwerken droht nach dem Ausfall der Kühlanlagen der Super-GAU.

Ohne Strom kann die öffentliche Sicherheit nicht mehr gewährleistet werden. Erschreckend veranschaulicht in dem Roman „Blackout“ von Marc Elsberg aus dem Jahr 2012. Damit die Literaturvorlage nicht Realität wird, gibt es völlig zu Recht strenge Vorgaben für IT-Systeme in kritischen Infrastrukturen wie dem Stromnetz.

Auf der anderen Seite braucht die Energiewende künftig dezentrale Ökostromanlagen oder Batteriespeicher, die im Schwarm die Stabilität des Stromsystems unterstützen. Das ist die neue Energiewelt. Es gibt bereits Heimspeicher, die primäre Regelenergie im Schwarm bereitstellen. Hier gelten die höchsten Sicherheitsanforderungen, die die vier Übertragungsnetzbetreiber an die Informationstechnologie der Speicheranbieter stellen. Ein Beispiel, dass das klappt, demonstriert das Projekt Swarm des Nürnberger Versorgers N-Ergie.

Heimspeicher liefern Regelenergie

65 Heimspeicher von Caterva mit je 20 Kilowatt Leistung und 21 Kilowattstunden Kapazität dienen als Puffer im Netz. Der zuständige Übertragungsnetzbetreiber Tennet führte einen sogenannten Doppelhöckertest durch. Dabei wird überprüft, ob die virtuellen Großspeicher sowohl positive als auch negative Regelleistung bereitstellen und diese Leistung über zweimal 15 Minuten konstant halten können. Zudem hat Tennet geprüft, ob die Primärregelleistung innerhalb 30 Sekunden vollständig zur Verfügung steht.

Eine Infektion aller Speicher verhindern

Das Ergebnis der Prüfung durch den Übertragungsnetzbetreiber kann sich durchaus sehen lassen: Der Schwarmspeicher wurde zugelassen. Laut Tennet sind derzeit 120 Megawatt an Batterieleistung für PRL präqualifiziert, hierunter meist Großspeicher wie von der Wemag in Schwerin. Im Netzgebiet von Tennet sind nur die Heimspeicher aus dem Swarm-Projekt mit 1,3 Megawatt Leistung berechtigt, Regelleistung zu liefern.

Auch für Schwarmspeicher, die Regelenergie erbringen, gelten die höchsten Sicherheitsanforderungen. Wer diese erfüllt, kann in aller Regel auch andere Netzdienstleistungen anbieten. Zu den wichtigsten Punkten gehört zum Beispiel, dass ein Angriff auf einen Speicher nicht zu einer Infektion aller anderen Speicher führen darf.

Ein autarker Kommunikationskanal

„Die Architektur muss so aufgebaut sein, dass dies nicht geschehen kann“, bestätigt der Technikchef von Sonnen, Hermann Schweizer. Routing- und Firewall-Regeln seien ebenfalls so ausgerichtet. Die Teilnahme am Regelenergiemarkt verlangt, dass es einen autarken Kommunikationskanal gibt. Wichtige Teile des Speichers müssen vom Internet durch einen Medienbruch getrennt sein. So soll ein physikalischer Angriff vermieden werden. Zwischen dem Netz für Regelenergie und anderen Netzwerken dürfe es keine direkte Verbindung geben, berichtet Schweizer. Diese erfolgt demnach über sogenannte Datendrehscheiben.

Auch für das Rechenzentrum gelten strenge Vorschriften, die unter anderem die Vorgaben nach dem IT-Gesetz für kritische Infrastrukturen erfüllen müssen. Das bedeutet auch, dass auch die IT-Technik vollkommen redundant sein muss, damit bei einem Ausfall ein anderes System einspringen kann. Im Fachjargon wird von n-1-Sicherheit gesprochen.

Die Datenpakete der Speicher müssen laut den Vorschriften doppelt verschlüsselt sein. „Die innere Verschlüsselungsebene muss dabei end-to-end sein“, sagt Roland Gersch. Er arbeitet als technischer Leiter bei Caterva. Das bedeute, dass nur die unmittelbar mit der Verarbeitung der Daten beschäftigten Rechner die innere Verschlüsselung wieder entschlüsseln können. Die äußere und innere Verschlüsselung basierten auf zwei unterschiedlichen IT-Werkzeugen.

Hacker prüfen die Systeme

Hersteller der Speichersysteme lassen regelmäßig sogenannte Penetrationstests von externen Experten durchführen, um mögliche Schwachstellen selbst zu entdecken. So sollen Hacker aus dem Batterieraum oder Keller verbannt werden. Zudem gibt es ein Monitoring der Schwarmspeicher, um auffällige Geräte schnell zu identifizieren.

Solarwatt aus Dresden geht beim Thema IT-Sicherheit einen eigenen Weg: „Niemals werden bei uns Software-Updates oder Konfigurationen über das Internet zugelassen“, sagt Olaf Wollersheim. Der ehemalige Wissenschaftler vom Karlsruhe Institute of Technology (KIT) kümmert sich nun um die Innovationsentwicklung der Speichersysteme bei Solarwatt. „Für jedes Update muss ein Installateur vor Ort sein, dies reduziert das Risiko für ein flächendeckendes Hacking nahe null“, meint Wollersheim.

Den Stick zum Gerät tragen

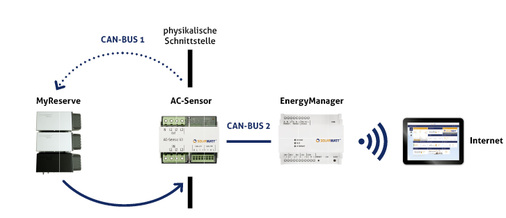

Nur auf expliziten Kundenwunsch werde eine Internetverbindung installiert, betont Wollersheim. Doch: „Auch in diesem Fall sollten nur Nutzerdaten gesendet, aber möglichst keine empfangen werden.“ Für einen Schwarmspeicher bedeute das, dass höchstens Leistungsanforderungen empfangen werden. Die Speicher der Dresdener arbeiten bis dato ausnahmslos ohne Internetverbindung. Updates werden von einem Fachmann oder dem Speicherbesitzer vor Ort via Stick mit CAN-Bus aufgespielt.

Für die Bereitstellung von Netzdienstleistungen wird ein eigenes Zählerkonzept verlangt. Solarwatt beispielsweise braucht keinen eigenen Zähler, weil sie ausschließlich DC-Generator-gekoppelte Speicher anbieten.

Economic Grid mit eigener Messstelle

Ganz anders sieht es bei Senec aus. Die Leipziger betreiben die Zähler in ihrem Economic Grid als eine Einheit mit dem Speicher, der eine direkte physikalische Verbindung nutzt. Senec-CTO Matthias Lehmann: „Daraus ergibt sich, dass die Übertragung der Zählerdaten die gleiche Infrastruktur wie die sonstige Kommunikation nutzt.“ Im Fall von Senec ist das eine IPsec-basierte VPN-Verbindung. Das sei eine relativ sichere und gute Lösung, urteilt das PC-Magazin „Chip“, weil das Verfahren eine doppelte Verschlüsselung biete. Zudem nutzt Senec beim Economic Grid eine eigene Messstelle sowie einen Zählpunkt mit einem Zähler, der den Verbrauch abrechnet.

2018 kommen BSI-Schutzprofile

Sonnen arbeitet mit registrierten Leistungsmessern, kurz RLM-Zählern, die ansonsten nur in der Industrie zum Einsatz kommen. „Diese werden in einer Kaskade in Reihe geschaltet“, erläutert Technikchef Schweizer. Sobald die intelligenten Messgeräte nach dem Standard des Bundesamts für Sicherheit in der Informationstechnik (BSI) zertifiziert seien, würden sie auch eingesetzt. Experten rechnen damit, dass es 2018 so weit sein wird und bis dahin drei unabhängige Herstellerprodukte vom BSI abgenommen sein werden. Schweizer weist darauf hin, dass es laut dem Digitalisierungsgesetz einen Bestandsschutz von acht Jahren für die derzeitigen Geräte gibt, die auch alle Anforderungen erfüllen.

Die bereits präqualifizierten Speicher von Caterva setzen zwei hochauflösende Zähler ein, einen vor der Caterva-Sonne und einen vor den Verbrauchern und Erzeugern. „Die hohe zeitliche Auslösung erlaubt es, die sich rasch ändernde Regelleistung vom Eigenverbrauch zu trennen“, erklärt Caterva-Techniker Gersch. Diese Trennungsaufgabe erfülle der Messstellenbetreiber. Bei Zweifeln an der Richtigkeit der ermittelten Werte werde den Kunden ein Prüfungsprogramm zur Verfügung gestellt, sagt er. „Das Bayerische Landesamt für Maß und Gewicht erklärte das Konzept für unbedenklich.“

Anforderungen ans IT-System

Doch wie sicher kann die IT-Struktur überhaupt sein? Eine vollständige Sicherheit kann niemand gewährleisten. Dennoch muss es das Ziel sein, die Systeme so sicher wie möglich zu gestalten. Übertragungsnetzbetreiber Tennet weist darauf hin, dass alle IT-Verbindungen vom Anbieter bis zum Übertragungsnetzbetreiber sowie die Verbindungen zu den technischen Einheiten wie den Heimspeichern im Verantwortungsbereich des Anbieters liegen. Es sind an verschiedenen Stellen Redundanzen vorgeschrieben.

Zum Beispiel beim Leitsystem des Anbieters oder an den Schnittstellen zum Übertragungsnetzbetreiber. Bei der Regelenergie muss grundsätzlich eine eigene Telekommunikationsverbindung benutzt werden. Bei Senec wechselt der Speicher bei Verlust der Verbindung erst mal in einen sicheren Betriebszustand – egal, ob eine tatsächliche Störung vorliegt. Sicher ist sicher.

Aber wie sicher sind die Daten der Nutzer? Der im Messstellenbetriebsgesetz (MsbG) verankerte Datenschutz eines intelligenten Messsystems (Paragraf 60 MsbG) regelt nach Aussage eines BSI-Sprechers drei Punkte: Datenhoheit, Datensparsamkeit und Zweckbindung.

Das heißt, dass „die Messerfassung, Verarbeitung und Speicherung vor Ort im Gateway erfolgen“. Die Messdaten werden anonymisiert, durch ein Pseudonym ersetzt und aggregiert im Gateway aufbereitet, schildert der BSI-Sprecher. Direkt an den berechtigten Stellen werden die Daten verschlüsselt und durch das Gateway versendet.

Zwei getrennte Systeme

Die Caterva-Sonnen werden beispielsweise nur über ihre Seriennummer identifiziert. Die Verknüpfung mit den Kundenstammdaten erfolgt nur manuell, weiß Roland Gersch.

Denn alle Kundenstammdaten befinden sich nach den Vorgaben des Übertragungsnetzbetreibers außerhalb der geschlossenen Benutzergruppe. „Die manuelle Verknüpfung setzt also Zugangsrechte zu zwei völlig separaten informationstechnischen Systemen voraus, die nur ausgewählte und technisch wie datenschutzrechtlich unterwiesene Personen erhalten.“ Zudem werden die Zugangsrechte entsprechend dokumentiert.

Wenn sich nun doch ein Hacker in die IT-Systeme des Speichers einloggt und sein Unwesen treibt, dann greift erst mal die Produkthaftung des Herstellers. Bei Sonnen liegt die Garantie beispielsweise bei zehn Jahren.

Der Rollout verzögert sich

Ein BSI-Schutzprofil oder etwas auch nur entfernt Ähnliches kannten die vor rund zehn Jahren installierten Smart Meter in Italien oder Schweden nicht. Auch deshalb zieht sich die Einführung der schlauen Zähler in Deutschland seit Jahren hin.

Im Buch „Blackout“ gibt es dennoch ein Happy End: Ein italienischer Informatiker und „guter Hacker“ namens Manzano findet den schadhaften Code in der Programmierung. Gut zwei Wochen nach dem großen Stromausfall kehrt der Strom langsam wieder zurück – die öffentliche Ordnung wird nach und nach wiederhergestellt. Eine Erfahrung, die wir uns ersparen sollten.

Wemag

Batteriespeicher helfen beim Stromnetzaufbau nach Blackouts

In einem innovativen Pilotversuch in Schwerin ist der Wiederaufbau des abgeschalteten Stromnetzes durch ein Batteriekraftwerk in Kombination mit einer Gasturbinenanlage gelungen. „Der Batteriespeicher hat bewiesen, dass er für den Wiederaufbau des Stromnetzes nach Großstörungen oder einem Blackout sorgen kann. Bislang wird hierfür rein konventionelle Kraftwerkstechnik verwendet“, sagt Wemag-Vorstand Caspar Baumgart. Dazu wurde zunächst eine Netzinsel geschaffen: mit dabei das Gaskraftwerk der Stadtwerke, drei Umspannwerke der Wemag-Netztochter und das schwarzstartfähige Batteriekraftwerk der Wemag in Schwerin-Lankow.

Während des mehrstündigen Versuchs waren keine Verbraucher mit diesem abgeschlossenen Stromnetz verbunden. Diese wurden über andere Leitungen versorgt. Nach dem Aufbau der Netzinsel startet mithilfe des Batteriespeichers das abgeschaltete Gaskraftwerk wieder. Younicos-Chef Stephen L. Prince ergänzt: „Der Test beweist eindrucksvoll die zentrale Bedeutung von netzbildenden Batteriekraftwerken für das Energiesystem der Zukunft und wie reibungslos unsere intelligente Software im Ernstfall den Versorgungsaufbau steuert.“

Im Falle einer Großstörung bis hin zum vollständigen Ausfall des Übertragungsnetzes müssen die Betreiber von Kraftwerken und Stromnetzen zusammen die Wiederherstellung der Stromversorgung in den von ihnen betriebenen Netzen koordinieren. Bei einem mehrtägigen Blackout wären in Mecklenburg-Vorpommern erhebliche Schäden an der gesamten Infrastruktur und Probleme bei der Grundversorgung der Bevölkerung zu erwarten. Der Batteriespeicher schaffe eine neue Chance, im schlimmsten Fall das Stromnetz Stück für Stück wieder hochzufahren, sagt Christian Pegel, Energieminister in Mecklenburg-Vorpommern. „Das Risiko der Schäden durch Blackouts kann durch die innovativen Schwarzstart- und Netzwiederaufbaumethoden deutlich verringert werden.“ Der Wemag-Batteriespeicher leiste durch seine Schwarzstartfähigkeit einen Beitrag dazu.

Nach dem erfolgreichen Abschluss der ersten Phase soll das Projekt im nächsten Jahr fortgesetzt und zur Marktreife gebracht werden. Konkret sei geplant, das Stromnetz mithilfe des schwarzstartfähigen Batteriekraftwerks unter Einbeziehung von Ökoenergieanlagen aufzubauen.

Zudem soll die autarke Versorgung der aufgebauten Netzinsel über einen längeren Zeitraum bis zur Synchronisation mit dem Verbundnetz praktisch getestet werden. Das innovative Schwarzstartkonzept wird von der Förderinitiative „Zukunftsfähige Stromnetze“ des Bundeswirtschaftsministeriums gefördert.

Tipp der Redaktion

IT-Sicherheit rückt stärker in den Fokus unserer Berichterstattung!

Die Energiewende bedeutet stärkere Dezentralisierung. Dies führt zur Fernsteuerung der vernetzten Ökostromanlagen und Speicher. Smarte Zähler und über Apps bediente Geräte werden im Smart Home künftig zunehmen. Das Thema IT-Sicherheit steht deshalb verstärkt im Fokus unserer Redaktion.